Petya - mã độc “tống tiền” đang hoành hành thế giới, nguy hiểm đến mức nào?

Cách ứng phó tốt nhất nếu đã bị tấn công rồi là người dùng hãy ngắt kết nối internet khỏi máy tính, xóa toàn bộ ổ cứng và cài lại dữ liệu từ nguồn dự phòng.

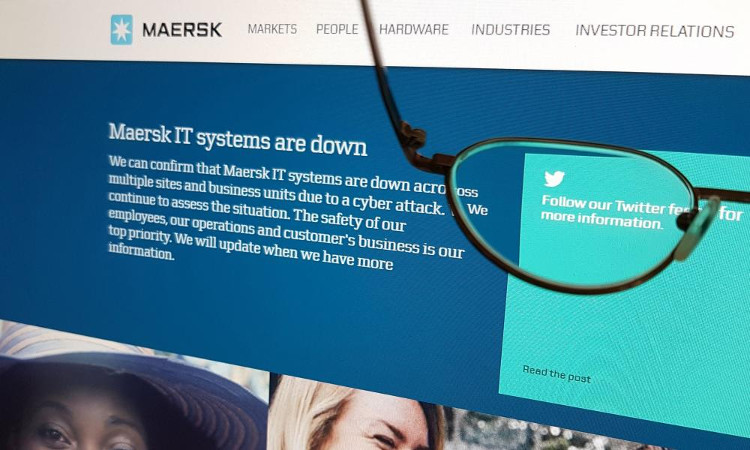

Hàng loạt các tổ chức kinh doanh khắp thế giới trong đó có các công ty lớn như WPP, thực phẩm Mondelez, Hãng luật DLA Piper và vận tải Maersk của Đan Mạch đang bị khóa dữ liệu và đòi tiền chuộc bởi ransomware Petya, Olivia Solon – phóng viên công nghệ của The Guardian, vương quốc Anh, viết trên số ra mới nhất.

Cũng giống như WannaCry, Petya đang lan rộng trên khắp các máy tính sử dụng hệ điều hành Windows của Microsoft; vậy mã độc này là gì và nếu bị lây nhiễm thì người dùng phải “cấp cứu” máy tính của mình như thế nào?

Công ty vận tải Maersk bị tấn công mạng. (Ảnh: EPA).

Ransomware là gì?

Ransomware là một loại malware - phần mềm độc hại, có khả năng chặn người dùng truy cập vào máy tính hoặc dữ liệu của mình. Nạn nhân phải trả một số lượng tiền chuộc nếu muốn lấy lại thông tin.

Ransomware Petya hoạt động như thế nào?

Petya thâm nhập vào máy tính thông qua các liên kết độc hại được phán tán trên mạng, thường là qua email và các đường liên kết ở các trang web không đảm bảo. Nạn nhân phải trả 300 đô la (trả bằng Bitcoin) nếu muốn sở hữu lại dữ liệu từ Hacker.

Sau khi thâm nhập, mã độc trên sử dụng các EternalBlue (lỗ hổng bảo mật) trong Microsoft Windows để tấn công máy tính. Mặc cho Microsoft đã phát hành các bản vá lỗi ngăn ngừa sự tấn công của phần mềm này, nhưng không có nhiều người sử dụng biết đến và cài đặt.

“Hệ thống của Petya có cơ chế xâm nhập và lan rộng tốt hơn WannaCry”, Ryan Kalember – chuyên gia an ninh mạng của Proofpoint, Hoa Kỳ, cho biết.

Cuộc tấn công bắt đầu ở đâu?

Theo cơ quan Cảnh sát mạng Ukraine, có vẻ như virus đã được cấy vào cơ chế cập nhật của một phần mềm kế toán mà các công ty làm việc với chính phủ hay sử dụng. Điều này giải thích tại sao rất nhiều tổ chức của Ukraine bị ảnh hưởng.

Hàng loạt các cơ quan chính phủ, ngân hàng, nhà nước, sân bay và hệ thống tàu điện ngầm của Kiev bị điêu đứng trước cuộc tấn công.

Thậm chí, hệ thống giám sát bức xạ tại Chernobyl cũng bị ngắt kết nối, nhân viên ở đây buộc phải sử dụng các thiết bị cầm tay để đo lượng phóng xạ tại khu vực nhà máy hạt nhân từng được sử dụng này.

Nếu phát hiện đang bị tấn công thì người dùng có thể làm gì?

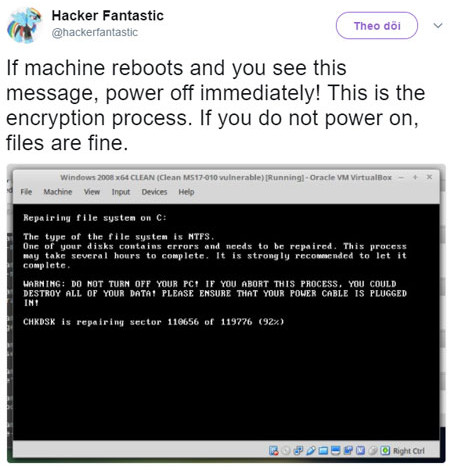

Dấu hiệu Petya đang mã hóa dữ liệu là máy tính đột nhiên yêu cầu khởi động lại và xuất hiện một bảng thông báo như hình dưới.

HackerFantastic chia sẽ cách ứng phó khi bị tấn công. (Ảnh: HackerFantastic).

Lúc này người dùng phải gỡ phích cắm của máy tính ra khỏi nguồn điện, để máy tắt và tuyệt đối không mở lại nếu muốn bảo vệ dữ liệu @HackerFantastic cho biết trên mạng xã hội Twitter.

Nếu mà máy tính đã khởi động lại xong và trên màn hình xuất hiện một bảng thông báo tiền chuộc, thì người dùng tuyệt đối không được trả tiền theo thông tin mà hacker cung cấp. Địa chỉ email của kẻ tấn công đã bị ngắt kết nối nên cho dù có cống nạp thì nạn nhân cũng không thể nào lấy được “mã mở khóa” cho máy tính của mình.

Cách ứng phó tốt nhất nếu đã bị tấn công rồi là người dùng hãy ngắt kết nối internet khỏi máy tính, xóa toàn bộ ổ cứng và cài lại dữ liệu từ nguồn dự phòng.

Ngoài ra, để đề phòng trường hợp trên tái diễn, chủ sở hữu nên sao lưu dữ liệu cũng như cập nhật các phần mềm chống virus thường xuyên.

Video quay vụ tử hình Saddam phát tán trên Internet

Mặc dù chính quyền Iraq không công bố bất kỳ video nào liên quan đến vụ tử hình cựu Tổng thống Saddam Hussein, nhưng những hình ảnh ông Saddam bị treo cổ vẫn xuất hiện trên Internet. Một số hãng truyền hình còn sử dụng những hình ảnh trong các bản tin của

Tên miền .xxx có bị “xếp xó” thêm lần nữa?

ICANN đang chuẩn bị bỏ phiếu cho bản dự thảo về tên miền .xxx - khu “đèn đỏ” dành cho các trang web khiêu dâm. Tuy nhiên, lần này, tổ chức lại tiếp tục vấp phải những phản ứng mạnh mẽ từ phía các ông chủ của ngành “công nghiệp khiêu d&aci

Cách khắc phục lỗi không truy cập được vào Gmail

Rất nhiều người gặp lỗi không truy cập được gmail, có nhiều nguyên nhân khác nhau khiến bạn không vào đươc gmail.Nếu bạn gặp phải lỗi này hãy làm theo hướng dẫn dưới đây để khắc phục lỗi đăng nhập gmail nhé.

Chế tạo thành công chip quang-điện tử đầu tiên trên thế giới

Một chip xử lý điện tử thông thường sẽ có những giới hạn về tốc độ và nhiệt độ hoạt động, do vậy từ lâu các nhà nghiên cứu đã nỗ lực làm ra một con chip xử lý hoạt động bằng ánh sáng, nhằm giải quyết cùng lúc tất cả các vấn đề trên.

NTT Resonant - công cụ search độc đáo của Nhật Bản

Tập đoàn Bưu chính viễn thông Nhật Bản NTT vừa tiến hành một cuộc kiểm tra công cụ tìm kiếm thông tin trên Internet. Công cụ tìm kiếm NTT Resonant mang nét đặc thù mới, các kết quả tìm kiếm thông tin chỉ hiển thị trên một trang d

Treo ảnh của bạn lên Desktop

Sẽ có lúc bạn cảm thấy chán giao diện màn hình lúc nào cũng chỉ có một hình background. Với phần mềm XDeskPhoto thì điều đó “không có gì là khó tưởng tượng“.