Hacker có thể tấn công vào phòng thí nghiệm, lừa các nhà khoa học tạo ra virus truyền nhiễm như thế nào?

Các nhà nghiên cứu an ninh mạng tại Đại học Ben-Gurion ở Israel gần đây đã phát hiện ra một cuộc tấn công máy tính có thể cho phép tin tặc thao túng hoạt động trong một phòng thí nghiệm sinh học từ xa. Điều này có thể giúp chúng đánh lừa các nhà khoa học làm việc trong đó tạo ra những độc tố và virus mà không hề hay biết.

Quan điểm trước đây cho rằng nếu những kẻ khủng bố muốn phát tán virus hoặc chất độc bằng cách chiếm đoạt một phòng thí nghiệm uy tín hoặc giấu nó bên trong vắc-xin hay bất kỳ phương pháp điều trị y tế nào khác, chúng nhất thiết phải có quyền truy cập thực tế vào phòng thí nghiệm hoặc một phần trong chuỗi cung ứng của nó.

Nhưng theo kết quả nghiên cứu mới được xuất bản trên tạp chí Nature Biotechnology của Đại học Ben-Gurion, điều đó không còn đúng nữa.

Tấn công máy tính có thể cho phép tin tặc thao túng hoạt động trong một phòng thí nghiệm sinh học từ xa.

Chúng ta biết rằng các nghiên cứu sinh học ngày nay thường sử dụng đến các DNA tổng hợp, bao gồm cả việc phát triển các chất miễn dịch để tạo ra vắc-xin. Các DNA tổng hợp này được xây dựng trong một cỗ máy kỹ thuật sinh học được điều khiển bằng máy tính.

Do đó, các nhà nghiên cứu của Ben-Gurion đã phát triển và thử nghiệm một kịch bản tấn công "end-to-end" nhằm thay đổi dữ liệu trên máy tính của công cụ kỹ thuật sinh học. Kết quả là một cuộc tấn công như thế này đã thay thế được các chuỗi con DNA ngắn bằng một mã độc.

Các nhà nghiên cứu tuyên bố rằng tin tặc với một phần mềm "trojan" đơn giản và một chút mã ẩn cũng có thể biến một loại thuốc cứu người thành vũ khí sinh học:

"Một cuộc tấn công mạng can thiệp vào các đơn đặt hàng DNA tổng hợp có thể dẫn đến việc tổng hợp các axit nucleic mã hóa các bộ phận của sinh vật gây bệnh hoặc các protein và độc tố có hại… Mối đe dọa này là có thật. Chúng tôi đã tiến hành một thử nghiệm bằng chứng khái niệm, trong đó một DNA bị xáo trộn mã hóa một peptide độc hại đã không được phát hiện bởi phần mềm thực hiện các hướng dẫn sàng lọc. Đơn hàng tương ứng đã được chuyển sang sản xuất".

Các nhà nghiên cứu mô tả một tình huống trong đó kẻ xấu sử dụng trojan để lây nhiễm vào máy tính của nhà nghiên cứu. Khi nhà nghiên cứu đó đặt hàng DNA tổng hợp, phần mềm độc hại sẽ xáo trộn trật tự để nó trông có vẻ hợp pháp với phần mềm bảo mật mà cửa hàng DNA tổng hợp sử dụng để kiểm tra. Trên thực tế, các chuỗi con DNA bị xáo trộn này có hại.

Cửa hàng DNA thực hiện đơn đặt hàng (vô tình gửi cho nhà nghiên cứu DNA nguy hiểm) và phần mềm bảo mật của nhà nghiên cứu không thể phát hiện ra các chuỗi con bị xáo trộn nên nhà nghiên cứu vẫn không biết gì.

Sử dụng các trojan giả định này, các nhà nghiên cứu tại đại học Ben-Gurion đã vượt qua được hệ thống bảo mật của 16 trong số 50 đơn đặt hàng mà họ thử tấn công.

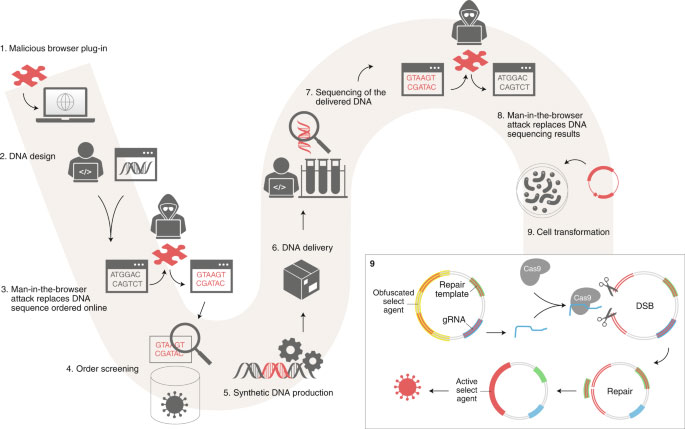

Chi tiết kịch bản tấn công End to End vào một chuỗi đặt hàng-sản xuất-giao hàng ADN tổng hợp

Màu đỏ biểu thị các phần tử độc hại.

- (1) Alice là một nhà kỹ sư sinh học. Cô bật máy tính của mình đã bị nhiễm một Trojan (còn gọi là tấn công man-in-the-browser, một biến thể của tấn công man-in-the-middle).

- (2) Alice thiết kế một thí nghiệm và trình tự DNA để biến đổi tế bào.

- (3) Khi Alice đặt hàng DNA tổng hợp từ Bob, một công ty tổng hợp DNA, kẻ tấn công sẽ thay thế một phần của các trình tự đã được Alice sắp xếp bằng các tác nhân và trình tự được chọn lọc xáo trộn có thể được sắp lại thành mã độc trong tương lai.

- (4) Bob sàng lọc đơn đặt hàng nhưng không xác định được chuỗi độc hại do nó đã sự xáo trộn.

- (5) DNA tổng hợp được tạo ra.

- (6) Đơn hàng được giao ngược lại cho Alice.

- (7) Việc sắp xếp thứ tự của đơn hàng đã giao có thể được thực hiện bởi một bên thứ ba hoặc bởi chính Alice.

- (8) Kết quả của trình tự được kiểm tra bằng máy tính nhiễm Trojan.

- (9) Khi thực hiện quá trình nghiên cứu bình thường của mình, Alice vô tình sử dụng DNA độc hại mà không hề hay biết.

Nhưng tất cả những điều này có nghĩa là gì? Chúng ta đang ở vào một thời kỳ nguy hiểm giữa lúc mà trí tuệ nhân tạo (AI) chưa đủ tiên tiến để phát hiện ra những kiểu tấn công bao thư thích ứng này và con người chỉ đơn giản là không thể tập trung sự chú ý của mình vào đó trên quy mô lớn.

Hệ thống sao chép DNA tổng hợp mà các nhà khoa học sử dụng ngày nay có số lượng lớn đến mức con người không thể kiểm tra từng trình tự trong đó. Chúng ta đang hoàn toàn dựa vào phần mềm tự động và AI để đảm bảo cho hệ thống này vận hành bình thường. Nhưng khi sự bất thường xuất hiện, máy móc sẽ chuyển giao nhiệm vụ đó cho con người mà trong trường hợp này, con người sẽ không thể nhìn xuyên qua màn khói.

Biện pháp an ninh mạng cần .được triển khai ngay lập tức trong cộng đồng công nghệ sinh học.

Để giải quyết vấn đề này, các nhà nghiên cứu đề xuất một bộ các biện pháp an ninh mạng bao gồm chữ ký điện tử, trí tuệ nhân tạo phân tích hành vi, một bộ sàng lọc DNA tổng hợp với độ phân giải lớn hơn, một giao thức nâng cao và chế độ kiểm tra chéo cho phép các nhà khoa học khác phát hiện đơn đặt hàng độc hại.

Các tác giả nghiên cứu khuyến cáo những biện pháp này nên được triển khai ngay lập tức trong cộng đồng công nghệ sinh học, vì lỗ hổng cần phải vá hiện đã quá lớn.

Forum sex Việt: Cuộc chiến chưa thấy hồi kết

Trong nỗ lực làm lành mạnh hoá hoạt động Internet tại Việt Nam, lực lượng an ninh văn hoá đã đánh sập hàng loạt các website khiêu dâm. Thế nhưng sau “chốn thiên bồng”, “quán nhà lá” hay “virus love&rdqu

Video quay vụ tử hình Saddam phát tán trên Internet

Mặc dù chính quyền Iraq không công bố bất kỳ video nào liên quan đến vụ tử hình cựu Tổng thống Saddam Hussein, nhưng những hình ảnh ông Saddam bị treo cổ vẫn xuất hiện trên Internet. Một số hãng truyền hình còn sử dụng những hình ảnh trong các bản tin của

Cách giấu số và ẩn ID người gọi trên iPhone và Android

Dưới đây là những cách giấu số điện thoại trên thiết bị iPhone hoặc Android. Tuy nhiên, hãy nhớ rằng nhiều người ngày nay tự động từ chối nhận cuộc gọi từ số lạ, vì thế, họ có thể không trả lời cuộc gọi của bạn.

Vì sao Cốc Cốc không tải được video về máy tính?

Cốc Cốc trình duyệt thuần Việt dựa trên mã nguồn của Google Chrome, Cốc cốc với nhiều chức năng rất tiện lợi như lướt web nhanh, tự gõ tiếng Việt, tải về video miễn phí…

Tên miền .xxx có bị “xếp xó” thêm lần nữa?

ICANN đang chuẩn bị bỏ phiếu cho bản dự thảo về tên miền .xxx - khu “đèn đỏ” dành cho các trang web khiêu dâm. Tuy nhiên, lần này, tổ chức lại tiếp tục vấp phải những phản ứng mạnh mẽ từ phía các ông chủ của ngành “công nghiệp khiêu d&aci

Cách khắc phục lỗi không truy cập được vào Gmail

Rất nhiều người gặp lỗi không truy cập được gmail, có nhiều nguyên nhân khác nhau khiến bạn không vào đươc gmail.Nếu bạn gặp phải lỗi này hãy làm theo hướng dẫn dưới đây để khắc phục lỗi đăng nhập gmail nhé.